qax面试题库

前言

本文所有内容均是从网络上收集或者自己总结,有问题希望大家可以指出,一起进步!

如果有原文会给出引用链接,如有侵权请联系我删除。

第一份

1.造成格式化字符串漏洞的原因是(1.5分)B

A.混淆了用户输入与栈上的元数据

B.程序把用户输入的%x%n等字符当做元数据来解析

C.能使用某种输入让程序中某个会输出的字符串结尾没有null

D.用户输入的数据大小超过了程序预留的空间大小

2.以下哪条安全加固策略,符合口令长度不小于8,至少包含1位数字、大写字母(1.5分)C

A. password requisite pam cracklib.so try first pass retry=3minlen=-8 dcredit=-1 ucredit=-1 ocredit=-1 Icredit=-1

B. password requisite pam cracklib.so try first pass retry=3minlen=8 dcredit=-1 ucredit=-1 ocredit=-1 lcredit=-1

C. password requisite pam cracklib.so try first pass retry=3minlen=8 dcredit=1 ucredit=1 ocredit=1 Icredit=1

D. password requisite pam cracklib.so try first pass retry=3Zminlen=-8 dcredit=-1 ucredit=-1 ocredit=-1 Icredit=-1

3.下列哪所MAC地址是正确的 (1.5分)D

A.00-60-08-A6

B.292.192.3.22

C.fe60:28ea:56ob:9348:bced%18

D.00-60-08-A6-38-01

4.若网站存在文件包含漏洞,没有办法绕过过滤,那么我们将如何获取shell 0) (1.5分)D

A.传术马文件muma.txl,利用漏满包含muma.xt文件,再用中国车刀连接

B.用GET方式提交一句话木马,利用漏满包含日志文件,再用中国菜刀连接

C.GET方式提交木马文件mumatxt,利用漏测包含muma.txt文件,再用中国菜刀连接

D.POST方式提交木马文件muma.txt,利用漏洞包含muma.txt文件,再用中国菜刀连接

5.在nginx这个WEB服务器上,发现其配置cqifix pathinfo(phpini中)为1且只存有一个文件phonojpg,如果访问http://xxx.xx.com/phonojpg/1. php,下列描述正确的是() (1.5分)D

A页面提示:这是个错误

B.页面提示:404不存在此文件

C. phono;jpg正常显示图片

D. phono.jpq被当作php脚本解析

6.以下对于HTTP请求方法描述正确的是( )B

A.connect回显服务器收到的请求

B.head用于请求指定页面信息

C.put用于从客户端向服务器传送的数据取代指定的文档的内容

D.get用于表单提交

7.192.168.1.127/25代表的是( )地址(1.5分)B

A主机

B.网络

C广播

D.组播

8.下列不是本地文件包含利用的是(1.5分)D

A查看网站目录信息

B.读取文件,读取php文件

C包含日志文件获取webshell

D上传图片GETshell

9./etc/ftpuser文件中出现的账户的意义表示((15分)B

A没有关系

B该账户可以登录FTP

C该账户不可以登录FTP

D该账户什么都不可以登录

10.关于linux/etc/passwd中内容含义描述正确的是(1.5分)A

A用户名:用户密码:用户标识号:组标识号:用户主目录:用户名详细信息: 命令解释程序

B用户名:密码占位符:组标识号:用户标识号:用户主目录:用户名详细信息:命令解释程序

C用户名:用户密码:组标识号: 用户标识号: 用户名详细信息: 用户主目录: 命令解释程序

D.用户名:密码占位符: 用户标识号: 组标识号: 用户名详细信息:用户主目录: 命令解释程序

11.下面属于加密的协议是?(1.5分)B

A.ICMP

B.SSL

C.ARP

D.HTTP

12.Linux中,什么命令可以控制口令的存活时间? (1.5分)C

A.passwd

B.chmod

C. chage

D.umask

13.以下不可以访问其他进程内存方式的是(1.5分)D

AOpenProcess&ReadProcessMemory

B.远程线程注入

C.消息钩子注入

D.向目标进程发送窗口消息

14.下列不属于“模块”文件的文件类型是?(1.5分)A

A .vmx

B. dll

C..dylib

D.so

15.若要对centos进行加固/etc/shadow文件权限应为(1.5分)B

A.644

B.700

C.621

D.600

16.LINUX系统中/etc/shadow中不存在下列哪项?(15分)B

A用户名

B.码明文

C.密码最长使用期限

D密码hash值

17.随着Internet发展的势头和防火墙的更新,防火墙的哪些功能将被取代? (1.5分)C

A使用IP加密技术

B.攻击检测和报警

C.对访问行为实施静态、固定的控制

D.日志分析工作

18.如何上传webshell (1.5分)B

A利用数据库备份与恢复功能

B以上都正确

C.利用系统前台的上传业务

D.获取后台密码,进入后台上传

19.11. 中华人民共和国网络安全法于哪年开始实施(1.5分)A

A. 2017

B.2018

C.2016

D.2019

20.下列不属于 WEB 安全性测试的范畴的是?(1.5分)A

A.日志功能

B.服务器端内容安全性

C客户端内容安全性

D.数据库内容安全性

21.在linux的shell中,command1|command2的执行方式为?(1.5分)D

A先执行command2再执行command1

B只执行command1不执行command2

C.先执行command1再执行command2

D.只执行command2不执行command1

22.不属于信息收集的工具是(1.5分)B

A nast

B. hunter

C.御剑

D. sqlmap

23.包过滤防火墙工作的好坏关键在于?(1.5分)B

A.防火墙

B防火墙的过滤规则设计

C防火墙的质量

D.防火墙的功能

24.与另一台机器建立IPC$会话连接的命令是?(1.5分)A

A net use 1192.168.0.1PC$ user:Administrator / passwd:aaa

B.net user 192.168.0.1NPC$

C.net user 192.168.0.11PC$

D.net use 1192.168.0.1NIPC$

25.Kerberos提供的最重要的安全服务是?(1.5分)A

A可用性

B完整性

C.鉴别

D机空性

26.在一个局域网环境中,其内在的安全威胁包括主动威胁和被动威胁。以下哪一项属于被动威胁?(1.5分)C

A报文服务更改

B报文服务拒绝

C.数据流分析

D假冒

27.攻击者可能利用不必要的extproc外部程序调用功能获取对系统的控制权,威胁系统安全关闭Extproc功能需要修改TNSNAMES.ORA和LISTENERORA文件删除一下条目,其中有一个错误的请选择来()(1.5分)D

A. sys ertproc

B.extproc

C. PLSExtproc

D.icache extproc

28.以下哪种数据加密技术可以在基础架构层面进行?(15分)D

A.Transpor tLayer Securit

B.Secure Sockets Layer

C. RSA

D.IPSec

29.redis服务对应的默认端口是(1.5分)D

A.8080

B.3389

C.80

D.6379

30.Linux系统/etc日录从功能上看相当于Windows的哪个目录?(1.5分)C

A. Program Files

B.TEMP

C. Windows

D.System Volume Information

31.关于DDoS技术,下列哪一项描述是错误的 ()(1.5分)B

A.一些DDoS攻击是利用系统的漏洞进行攻击的

B.DDoS攻击不对系统或网络造成任何影响.

C黑客攻击前对目标网络进行扫描是发动DDoS攻击的一项主要攻击信息来源

D.对入侵检测系统检测到的信息进行统计分析有利于检测到未知的黑客入侵和更为复杂的 DDoS.攻击入食

32.类函数调用存储this指的寄存器为(1.5分)C

A. ebx

B.eax

C.ecx

D.edx

33..下列哪种方法不能有效的防范SQL进入攻击 ()(1.5分)D

A把SQL语句替换为存储过程、预编译语句或者使用ADO命令对象

B.使用SiteKey技术

C.对来自客户端的输入进行完备的输入检查

D.关掉数据库服务器或者不使用数据库

34.什么是IDS?(1.5分)B

A主机扫描系统

B.入侵检测系统

C.入侵防御系统

D网络审计系统

35.IIS组件中不包括以下哪项服务?(1.5分)C

AWEB服务

B.FTP服务

C.APACHE服务

36.若锁定了某恶意进程(pid=9876),需要强制结束掉它,使用的命令是? (1.5分)B

A kill 9876

B.kill-9 9876

C.remore 9876

D.stop 9876

37.我国的国家秘密分为几级?(1.5分)D

A.6

B.3

C.5

D.4

38.以下哪条命令能利用“SQL注入”漏洞动用XP cmdshell存储过程,获得某个子目的清单?(1. 5)D

A. http://localhost/script?’; EXEC+master.XP cmdshell+' dir

B. http://localhost/script? 0 ;EXEC+master.XP cmdshell+' dir

C. http://localhost/script? 1' ,EXEC+master.XP cmdshell+’dir

D. http://localhost/script? 1” ; EXEC+master.XP cmdshell' dir

39.Oracle的安全机制,是由0、实体权限和角色权限这三级体系结构组成的(1.5分)A

A操作权限

B系统权限

C.命令控制

D.索引权限

40.在某些情况下可以修改http headers中的哪个键值来伪造自身IP(1.5分)D

A. User-Agent

B. Referer

C.Host

D.X-Forward-For

41.以下哪个工具不是用于二进制静态分析的?(1.5分)A

A. AFL

B. binary ninja

C. radare2

O DIDA Pro

42.DNS服务器根据查询方式有多种,以下哪种方式可以通过IP地址查找域名。(1.5分)D

A正向查询

B选代查询

C递归查询

D反向查询

43.从技术角度,以下不是漏洞来源的是(1.5分)B

A软件或协议设计时候的瑕疵

B显示卡内存容量过低

C软件本身的瑕疵

D.软件或协议实现中的弱点

44.MSSQL端口号是? (1.5分)B

A. 1433

B.1521

C 1431

D.3306

45.与WannaCry漏同传播相关的端口号是(1.5分)D

A. 3389

B.3306

C.1433

D.445

46.( )能够引起计算机故障,破坏计算机数据,影响计算机系统的正常使用。 (1.5分)D

A.应用服务

B.杀毒软件

C.操作系统

D.恶意代码

47.Windows下那个目录用于存放系统文件?(1.5分)B

A.\windows\TEMP

B\windows\system32

C.\windows\config\

D.\windowslsysteml

48.CA数字证书中不包含的信息有 ( )(1.5分)A

A证书申请者的私钥

B证书申请者的个人信息

C.证书申请者的公钥信息

D.CA的数字签名

49.在NT中,如果config.pol已经禁止了对注册表的访问,那么黑客能够绕过这个限制吗?怎样实现?(1.5分)D

A不可以

B可以通过在本地计算机删除config.pol文件

C可以通过时间服务来启动注册表编辑器

D可以通过poledit命令

50.下列哪一种攻击方式不属于拒绝服务攻击?(1.5分)D

A Ping of Death

B. Smurf

C. Synflood

D. LOphtCrack

51.43为了保证连接的可靠性TCP通常采用什么方法?(1.5分)A

A.3次握手法

B.自动重发机制

C.端口机制

D.窗口控制机制

52.weblogic服务对应的端口是(1.5分)A

A .7001

B.1521

C.1080

D.3306

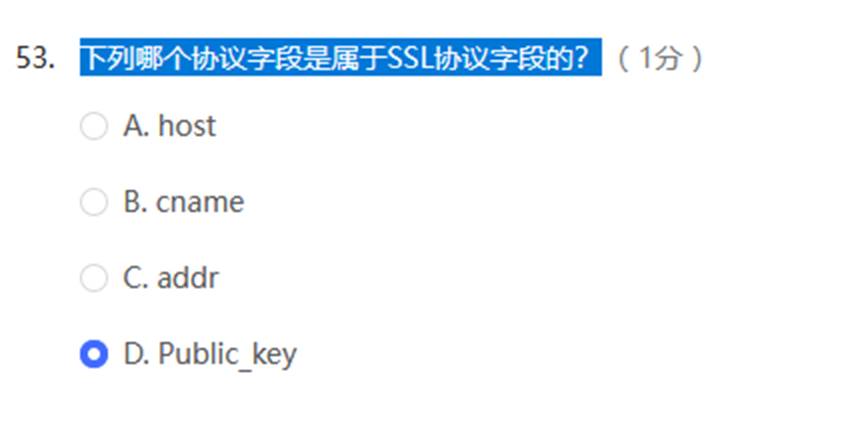

53.HTTPS默认使用端口是以下哪个(1.5分)D

A.8080

B.110

C.80

D.443

54.U盘病毒依赖于哪个文件达到自我运行的目的?(1.5分)C

A. system.ini

B. config.sys

C. autoron.inf

D.autoexeC.bat

55.Linux下查看系统版本的命令是(1.5分)D

A. $hostVersion

B.ifconfig

C. systeminfo

D.uname -a

56.在远程管理Linux服务器时,以下哪种方式采用加密的数据传输(1.5分)A

A.ssh

B. telnet

C. rlogin

D. rsh

57..在SQL Server 2000中,有运动员athlet表,包含字段运动员编号: ID,姓名: name,成绩: score。要查找所有运动员中成绩最高的前10人,该使用的搜索语句是? (1.5分)C

A.SELECT TOP 10 * FROM athlete ORDER BY score ASC

B. SELECT TOP 10 FROM athlete ORDER BY score DESC

C.SELECT TOP 10*FROM athlete ORDER BY score DESC

D.SELECT TOP 10 FROM athlete ORDER BY score

58.在ARM 中返回值是通过哪一寄存器来传递的? (15分)B

A R4

B.RO

CR1

D.R2

59.拒绝服务不包括以下哪一项? (1.5分)D

A. Land攻击

B. DDoS

C.形报文攻击

D.ARP攻击

60.随着Internet发展的势头和防火墙的更新,防火墙的哪些功能将被取代? (15分)D

A.攻击检测和报警

B使用IP加密技术

C.日志分析工作

D.对访问行为实施静态、固定的控制

61.内存完整性校验不可以检查到下列哪些操作(151. 5分分)B

A内存断点

B. inline hook

C.内存patch

D.软件断点

62.对于mysql中left (version0,1) 语句解释正确的是 (1.5分)B

A取version字符串的左边第0个

B取version字符串的左边第1个

C取整个version字符串的值

D.取version字符串的左边前2个

63.下列哪个不是常贝系统命令函数 (1.5分)B

A assert()

B. exec()

C. system()

D. shell exec()

64.Console口攻击,属于哪种攻击类型? (1.5分)A

A.物理攻击

B.暴力破解

C.远程攻击

D.SQL注入

65.使用IDA反编译arm版elf文件时,如何在arm和thumb两种反汇编模式之间进行切换 ( 1.5分)C

A.修改CPU类型

B.修改寄存器DS值

C.修改寄存器T值

D.修改数据类型

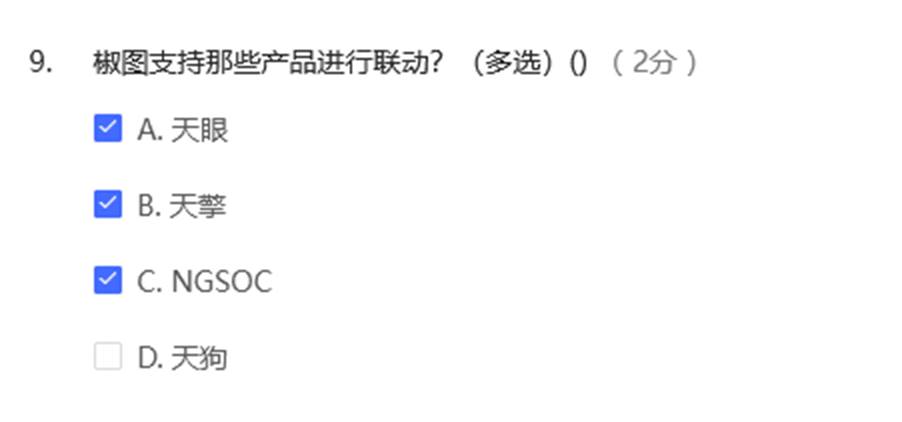

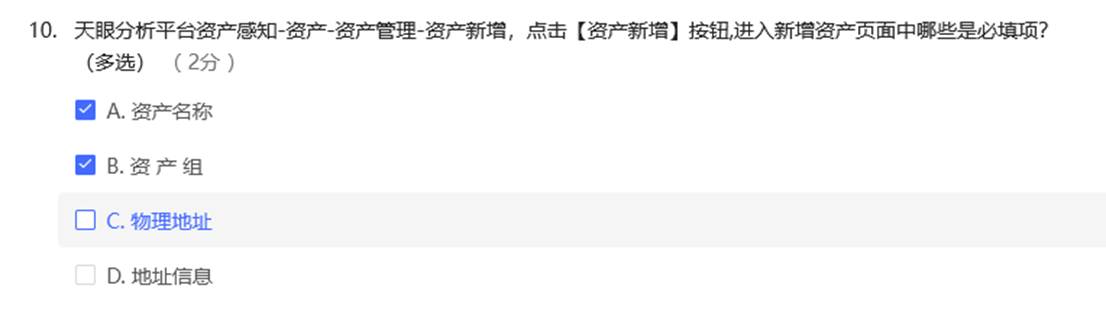

二、多选

1.以下哪些是php伪协议(2分)BCD

A.ogg://

B. phar://

C.zlib://

D. php://

2.以下linux服务器上禁用TLS10和TLS11协议操作正确的有(2分)ABC

A基于nginx配置vi conf/nginx.confssl protocols项修改为: ssl protocols TLSv1.2 TLSv1.3:

B.基于RedHat的发行版(CentOs,Fedora) Apache配置/etc/httpd/conf/httpd.confSSLProtocol项修改为: SSLProtocol-ALL +TLSv1.2 +TLSv13

C.基于Debian的发行版(Ubuntu)Apache配置/etc/apache2/sites-enabled/httpd.confSSLProtocol项修改为: SSLProtocol-ALL +TLSv1.2 +TLSv1.3

D.基于Tomcat配置SSLProtocol项修改SSLProtocol-ALL =“TLSv1.2 +TLSv1.3”

3.下列工具用于dns信息查询的是?(2分)BD

A. sqlmap

B.dig

C. volatility

D. nslookup

4.下面哪个是对SSRF的防御(2分)C

A限制端口

B.过滤返回信息

C限制ip

D.过滤post参数

5.防御和检查SQL注入的主要于段有哪些0)2分)ABCD

A在代码中使用参数化的过滤性语句

B使用专业的漏洞扫描工具对服务器和应用程序进行安全扫描

C防范SQL注入,对应用程序的异常进行包装处理,避免出现一些详细的错误消宫

D.在Web应用程序开发过程的所有阶段实施代码的安全检查

6.以下关于Linux操作系统描述正确的是(2分)CB

A.linux操作系统应遵循最全安装的原则,尽可能多的安装组件和应用程序,增加使用便利性。

B.linux系统应关闭与系统业务无关或不必要的服务,减小系统被黑客被攻击、渗透的风险。

C.linux操作系统应遵循最小安装的原则,仅安装需要的组件和应用程序

D.linux系统应通过设置升级服务器等方式保持系统补丁及时得到更新。

7.关于net命令用法正确的是() (2分)BC

A.netuser帐户名查看帐户的属性

B.net user 查看有哪些用户

C.netshare查看本地开启的共享

D.netuser用户名密码 /add建立用户

8.在一般情况下,下面关于硬件断点的描述正确的是(2分)AC

A不会修改程序的内存

B可通过GetThreadContext检测

C不会修改调试寄存器

9.CSRF的防御正确的是(2分)ABCD

A服务端验证请求来源站点

B设置httponly

C.针对实际情况,设置关键Cookie的SameSite属性为Strict或Lax

D.添加CSRF Token

10.Linux系统能够读取的分区类型是0(2分)ABCD

AFAT16

B.NTFS

C. ext3

DFAT32

11.跨站攻击的攻击有效载荷包括 ()(2分)ABCD

A扩大客户端攻击范

B利用信任关系

C窃取会话令牌

D诱使用户执行操作

12.RFI可以成功利用时,需要php.ini中进行 ( )配置(2分)A

A. allow url include = On

B. allow url include = Off

C. allow url fopen = Off

D. allow url fopen = On

13.BurpSuit的Decoder模块可以用来 (2分)AD

A.base64编码

B.SHA-1加密

C.md5解密

D.URL编码

14.关于frp,下列说法正确的是? (2分)BD

A.frp服务端只能部号在公网上

B.frp至少需要一个服务端

C.frp可以不使用服务端

D.frp可以拥有多个客户端

15.WebSphere出现过幕些漏洞 ABCD

ACVE-2020-4450

BCVE-2013-4547

CCVE-2020-1938

D.CVE-2015-7450

16.redis配置文件涉及哪些参数 (2分) ABC

A. bind

B. port

C. dir

D. config

17.goby的主要功能 (2分 )ABCD

A.产品识别

B,端口扫临

C.内网描商移动

D.协议识别

第二份

单选

1.什么类型的端口扫描被称为“半开放”扫描?

A. TCP Connect

B. TCP Xmas

C. TCP SYN

D. TCP ACK

答案:C

2.以下将文件从FTP服务器传输到客户机的过程称为 ()

A. 下载

B.上传

C. 浏览

D.计费

答案:A

3. 在Linux系统中,哪个命令用于查看系统中所有组?

A. cat /etc/group

B. cat /etc/users

C. cat /etc/passwd

D. cat /etc/shadow

答案:A

4. 在 Windows Server2008系统中,配置IP地址后想查看IP地址,可以通过 () 命令进行查看。

A. ping - t

B. Tracert

C. whoami

D. ipconfig/all

答案:D

5. HttpJspBase是一个实现了HttpJspPage接口并继承了 ()的标准的Servlet

A. HttpServlet

B. JspServlet

C. Servlet

D. JspPageServlet

答案:A

6. IIS服务器可能存在短文件名漏洞

A对

B.错

答案:A

3.Oracle服务默认端口为 ()

A. 1433

B.3306

C. 1521

D. 443

答案:C

8. 以下哪种方法可以防止CSRF攻击?

A.使用GET请求

B.禁用跨域资源共享

C. 增加验证码

D.仅限内部IP访问

答案:B

9. sqlmap使用-r参数指定数据包文件注入时,数据包文件使用哪个符号标记注入点(1.5分)

A.#

B.@

C. *

D.%

答案:C

4.在Wireshark中,哪个过滤器用于显示与192.168.1.1通信的所有数据包?

A. ip==192.168.1.1

B.ip.addr==192.168.1.1

C. ip.src==192.168.1.1 and ip.dst==192.168.1. 1

D. src==192.168.1.1 or dst==192.168.1.1

答案:C

5.sqlmap获取当前数据库用户的命令是哪个?

A. -all-user

B. -users

C. -usernames

D. -current-user

答案:B

6. 关于Linux的用户账号,下面说法正确的有 ( )

A. 用户的密码,是以明文形式存储在/etc/passwd 文件中

B.用户登录的时候,会把用户的密码明文与保存的密码做对比

C. 用户的密码,是以密文形式存储在/etc/shadow文件中

D.用户的密码,是以密文形式存储在/etc/passwd文件中

答案:D

13. 在Wireshark中,哪个过滤器用于显示DNS查询请求?

A. dns.flags == 0

B. dns.flags.response == 0

C. dns.resp.name

D. dns.qry.name

答案:B

14. 状态码301代表 () 含义?

A服务不可用

B.请求资源不存在

C. 浏览器重定向到另外URL

D.禁止访问被请求的资源

答案:C

15. 在etc目录下搜索以sh开头的文件,正确的命令是 ()

A. cat /etc/sh

B. locate /etc/sh

C. Is /etc/sh

D. find /etc -name "sh*"

答案:D

16.Cobalt Strike在bencon命令行中使用哪个命令修改心跳时间

A. sleep

B. inject

C. help

D. run

答案:A

17. 关于Windows系统的日志审核功能,错误的说法是 ()

A. 如果启用了“无法记录安全审核则立即关闭系统”这条安全策略,有可能对正常的生产业务产生影响

B.特殊对象审核,可以用来检测重要文件或目录

C. 进程审核,会产生大量日志

D.日志文件可以用事件查看器或者记事本来直接查看

答案:D

18. 在存在下列关键字的SQL语句中,不可能出现Where子句的是

A. Delete

B. Update

C. Alter

D. Select

答案:C

19. 在 SQL 语句中,与X BETWEEN 20 AND 30 等价的表达式是

A. X>20 AND X<30

B.X>20 AND X<=30

C. X>=20 AND X<30

D.X>=20 AND X<=30

答案:D

20. 下列哪个攻击不在网络层?

A. Smurf

B.SQL注入

C. IP 欺诈

D. Teardrop

答案:B

21. 在使用Nmap进行服务版本检测时,哪个参数表示启用服务版本探测?

A. -sS

B.-V

C. -p

D.-Sv

答案:D

22. 利用Oracle以下哪种方法不能写文件?

A.调用DBMS SCHEDULER执行系统命令写文件

B.创建java存储过程写文件

C. 利用select into outfile写文件

D.利用utl file包程序写文件

答案:C

23.BurpSuite那个模块可以用来进行枚举?

A. Spider

B. Intruder

C. Repeater

D. Sequencer

答案:B

24. XSS漏洞能够造成的危害有

A.无危胁

B.命令执行

C. 文件下载

D.数据泄露

答案:D

25.HTTP状态码403代表 () 含义

A. 禁止访问被请求的资源

B.请求资源不存在

C. 浏览器重定向到另外URL

D.程序内部错误

答案:A

26. 下面代码中可能存在哪种漏洞

<%@ page contentType="text/html;charset=UTF-8" language="java" %>

<%@ page import="jav A. io.File" %>

<%@ page import="jav A. io.FileOutputStream" %>

%

File file = new File(request.getParameter("f"));

FileOutputStream fos = new FileOutputStream(file);fos.write(request.getParameter("c").getBytes0);fos.flush0;fos.close0:%>

A.任意文件读取

B.任意文件写入

C. 任意文件包含

D.任意文件上传

答案:B

27.Mysql 数据库若使用load file()函数读取操作系统文件时需要的权限是

A. File

B. Read

C. LoadFile

D. Write

答案:A

28.RDP服务的默认端口号为 ()

A.21

B.1433

C. 3389

D.22

答案:C

29.下列说法中哪种更能准确判断文件上传是否成功?

A. 响应状态码为302

B.响应内容有“上传成功”的文字

C. 响应状态码为200

D.响应内容有返回文件上传的路径

答案:D

30.下列对于DOM xss和寻常xss说法正确的是

A. 两者都是服务端代码造成的

B.DOM xss是服务端代码造成的而寻常xss不是

C. 两者都不是服务端代码造成的

D.DOM xss不是服务端代码造成的而寻常xss是

答案:D

31.Linux文件权限一共10位长度,分成四段,第三段表示的内容是?

A.文件所有者所在组的权限

B.文件所有者的权限

C.文件类型

D.其他用户的权限

答案:A

32.sqlmap指定后端数据库的参数是哪个?

A. -dbms

B.--os-shell

C. --is-dba

D. --random-agent

答案:A

33. SMTP连接服务器使用端口

A. 22

B.110

C. 25

D. 21

答案:C

34.Nginx不存在解析漏洞

A. 对

B.错

答案:B

35. 以下提供不可靠传输的传输层协议是 ()

A. UDP

B. PPP

C. IP

D. TCP

答案:A

36.在编写目录扫描工具时,哪种方式可以增加扫描速度?

A.POST

B. get

C. HEAD

D.PUT

答案:C

37.Apache 默认一个文件可以有多个以点分割的后缀,其解析文件的规则是从右到左开始判断解析,如果后缀名为不可识别文件解析,就再往左判断。

A. 错

B.对

答案:B

38.下列Payload中那个是Apache Logj2 远程代码执行漏洞?

A. ${ldap:jndi://9ao.dnslog.cn}

B. ${jndi:ldap://9ao.dnslog.cn}

C. ${jnid:ldap://9ao.dnslog.cn}

D. ${jndi:ladp://9ao.dnslog.cn}

答案:B

39.以下那条”/etc/ssh/sshd config”配置项与使用秘钥认证登录无关

A StrictModes no

B. PubkeyAuthentication yes

C. RSAAuthentication yes

D. MaxStartups 10

答案:D

40.http://www.exmaple.com/jmx-console/是Tomcat的默认控制台URL

A.错

B.对

答案:A

41.Windows下查看当前网络连接对应的进程命令是?

A. netstat -an

B. netstat -antp

C. netstat -ano

D. netstat

答案:C

42.在Wireshark中,哪个过滤器用于仅显示TCP协议且目标端口为80的数据包?42

A. tcp.port=80

B. tcp && dst port 80

C. tcp.dstport=80

D. tcp and port 80

答案:B

43.以下账号密码策略,符合安全加固要求的是

A. 修改 /etc/login.defs 配置文件

PASS MAX DAYS 90

PASS MIN DAYS 10

PASS MIN LEN 0

PASS WARN AGE 7

B.修改 /etc/login.defs 配置文件

PASS MAX DAYS 0

PASS MIN DAYS 0

PASS MIN LEN 1

PASS WARN AGE 7

C. 修改 /etc/login.defs 配置文件

PASS MAX DAYS 90

PASS MIN DAYS10

PASS MIN LEN 8

PASS WARN AGE 7

D.修改 /etc/login.defs 配置文件

PASS MAX DAYS 10000

PASS MIN DAYS 10

PASS MIN LEN 8

PASS WARN AGE 7

答案:C

44.MSSQL服务默认端口为 ()

A. 1431

B.3306

C. 1521

D.1433

答案:D

45. 在Wireshark中,哪个过滤器用于仅显示HTTP协议的数据包? (15分)

A. http.port

B. port=http

C. http

D. protocol=http

答案:C

46. 下列对用户组的叙述正确的是

A.组是用户的集合,它不可以包含组

B.组是用户的最高管理单位,它可以限制用户的登录

C.组是用来逐一给每个用户授予使用权限的方法

D.组是用来代表具有相同性质用户的集合

答案:D

47. 数据库系统是由组成的

A.数据库文件结构和数据

B.数据文件、命令文件和报表

C. 数据库、数据库管理系统和用户

D.常量、变量和函数

答案:C

48.sqlmap设置以下哪一个tamper可以将 payload 随机大小写 (15分)

A. space2comment.py

B. randomcase.py

C. randomcomments.py

D. securesphere.py

答案:B

49. Axis2可能存在任意命令执行漏洞

A. 对

B.错

答案:A

50. 列值为空值(NULL) ,则说明这一列

A.不存在

B.数值为0

C.数值为空格

D.数值是未知的

答案:D

51.MySQL服务默认端口为 ()

A. 445

B.3306

C. 8080

D.3389

答案:B

52.如果攻击者可以访问到其 SOAP Connector 服务端口8880,即存在被 Websphere 反序列化漏洞利用的风险

A. 错

B.对

答案:B

多选

1.以下说法正确的是 () (2分 )

A. C:Windows\System32: 存放用户配置文件

B.C: Windows\win.ini,用于保存系统配置的文件,是重要的系统文件

C. hosts文件: DNS解析文件,优先级低于DNS

D.C:\ProgramData: 一些临时的配置文件,病毒一般会先锁这个文件夹

答案:BD

2.造成无线DOS攻击的原因为 (2分 )

A. 协议缺陷

B.路由器漏洞

C. 加密算法漏洞

D.网卡驱动漏洞

答案:ABC

3.mysql的网站注入,5.0以上和5.0以下有什么区别?( 2分 )3.

A. 5.0以上没有information schema这个系统表,无法列表名等,只能暴力跑表名

B.5.0以下没有information schema这个系统表,无法列表名等,只能暴力跑表名

C. 5.0以下是多用户单操作,5.0以上是多用户多操做

D.5.0以上是多用户单操作,5.0以下是多用户多操做

答案:BC

4.下列哪些漏洞是Tomcat存在的漏洞?(2分)

A. PUT文件上传

B. SSRF

C. AJP文件包含

D.弱口令

答案:ABCD

5.Filter由以下哪些标签构成 ( 2分 )

A. <dofilter-mapping>

B. <dofilter>

C. <filter-mapping>

D. <filter>

答案:CD

6.Nmap支持以下哪些功能?(2分)

A.版本侦测

B.端口扫描

C. 操作系统侦测

D.主机发现

答案:ABCD

7.避免history被删除或重定向到/dev/null,保障不能清除或删除他最后执行的命令的方法是 ( 2分 )

A. chattr +i .bash history

B. chattr +r .bash history

C. chattr +a .bash history

D. chmod 500 .bash history

答案:AC

8.在自动更新的对话框中的选择项包括下列写哪些?( 2分 )

A. 取消自动更新

B.下载更新,但是由我来决定什么时候安装

C. 有可用下载时通知我,但是不要自动下载或安装更新

D.自动(推荐)

答案:BCD

9.下面属于无线安全隐患的是 ( 2分 )

A. 设置过短的无线密钥

B.为了方便将无线密码设为空

C. 将密码和ssid设置为同数值

D.及时修复路由器漏洞和更新版本

答案:ABC

10.下列ip地址与127.0.0.1等同的是? ( 2分 )

A. mysite.127.0.0.1.xip.io

B. foo.bar.127.0.0.1.xip.io

C. nocat.127.0.0.1.top

D. www.127.0.0.1.xip.io

答案:ABD

11.下列属于SQL注入绕过WAF的方法是 ( 2分)

A换关键字

B.无法绕过

C.内联注释

D.注释符

答案:ACD

第三份

fscan的命令还有nmap的命令

nmap -sS

cobaltstrike有没有钓鱼平台的功能,一个监听端口可不可以对应多个shell

是的,Cobalt Strike具有钓鱼平台的功能,称为“Phishing”。Phishing可以帮助攻击者伪造欺骗性的登录页面、文件下载页面等,来诱骗用户输入敏感信息或下载恶意文件。攻击者还可以使用邮件、社交媒体、恶意广告等手段将钓鱼页面发送给目标用户进行攻击。

另外,Cobalt Strike的监听器是非常强大的,并且可以支持多个shell。一个监听端口可以对应多个shell,这通常称为“listener multiplexing”,可以通过调整监听器的选项实现。这意味着,攻击者可以同时控制多个受感染的计算机,从而更好地掌控整个攻击过程。但请注意,这种做法会增加攻击者被发现的风险。

还简单的代码审计分析一下会造成什么漏洞

简单的linux命令用来查看信息的

uname -a : 显示Linux操作系统版本、内核版本、系统架构等信息。

cat /proc/cpuinfo : 显示CPU信息,如CPU型号、内核数、运行频率等。

lsblk : 列出所有块设备的信息,例如磁盘、分区、USB设备等。

df -h : 查看磁盘空间使用情况。

free -m : 查看系统内存使用情况。

netstat -anp : 查看当前连接情况,包括连接的IP地址、端口号和进程ID等。

ps -aux : 显示当前系统所有进程的详细信息。

top : 实时监测系统性能,包括CPU和内存使用情况,显示当前正在运行的进程和系统资源占用量等。

ifconfig : 查看系统网卡配置信息,包括IP地址、子网掩码、MAC地址等。

whoami : 查看当前用户。

中间件nginx apche历史漏洞的成因和条件

代码漏洞:中间件软件通常由程序员编写的代码组成,如果存在代码缺陷或错误,则可能导致安全漏洞。

配置问题:不正确的配置可能会导致中间件软件的安全漏洞,例如没有正确的访问控制或开放不必要的端口等。

组件漏洞:中间件软件通常使用多个组件来实现不同的功能,如果这些组件存在安全漏洞,则将对整个应用程序安全带来风险。

版本问题:中间件软件的老版本可能存在已知的安全漏洞,攻击者可以利用这些漏洞。

未修复漏洞:中间件软件的供应商在发布新版本时,常常会修复已知漏洞。但如果用户没有及时更新,就有可能遭受攻击。

用户错误:用户操作中间件软件时,可能出现操作错误,导致中间件软件的安全漏洞。

函数包含报不报错

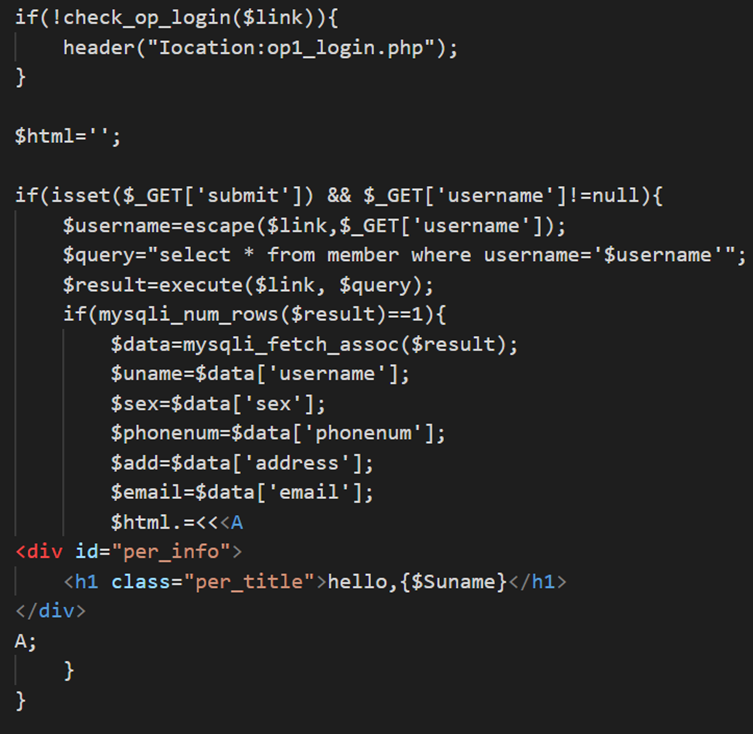

代码审计,判断漏洞类型的,

domxss,sql,php反序列化,

NGINX

Wireshark默认色彩规则中代表报文各类异常是什么颜色(1.5分)D

A.紫色

B.粉色

C.蓝色

D.红色

收集子域名可以使用哪个工具(2分)C

A. dirsearch

B. ysoserial

C. OneForAll

D. layer

以下哪些是pagemyadmin存在的漏洞

1.认证绕过漏洞

利用这种漏洞,攻击者可以绕过登录页面并直接访问 phpMyAdmin 控制面板,从而获得对 MySQL 数据库的完全访问权限。

1.SQL 注入漏洞

攻击者可以在 phpMyAdmin 的搜索栏中注入恶意 SQL 代码,从而获取敏感数据或者执行恶意操作。这种漏洞广泛存在于 phpMyAdmin 的版本中,特别是旧版本。

1.文件包含漏洞

如果 phpMyAdmin 配置不当,攻击者可以通过篡改请求参数中的文件名,让 phpMyAdmin 包含一个恶意脚本或者文件,从而执行远程代码或者窃取敏感信息。

1.XSS 漏洞

phpMyAdmin 可以显示数据库中的内容,如果未对用户输入的内容进行过滤或者转义,攻击者可以插入恶意代码,从而窃取用户的凭据或者执行恶意操作。

1.CSRF 漏洞

攻击者可以利用 phpMyAdmin 的 CSRF 漏洞来攻击受害者的数据库,例如删除、修改数据等。

1.任意文件上传漏洞

如果 phpMyAdmin 的上传文件目录未被正确配置,攻击者可以上传恶意文件并在服务器上执行任意代码。

weblogic wls_wsat反序列化远程代码执行漏洞影响组件

WebLogic Server中的wls-wsat组件是一个Java Web服务,主要用于支持事务。wls-wsat组件反序列化漏洞是由于该组件在处理JTA事务时使用了不安全的反序列化机制,攻击者可以利用此漏洞,通过发送经过精心构造的攻击数据,远程执行任意代码,从而完全接管WebLogic Server。

该漏洞影响的WebLogic Server版本包括:10.3.6.0.0、12.1.3.0.0、12.2.1.1.0、12.2.1.2.0、12.2.1.3.0和14.1.1.0.0。建议用户尽快升级WebLogic Server,并且限制对wls-wsat组件的公网访问

windows系统中,由services.exe启动的,提供系统主要服务的进程有

lsass.exe:Local Security Authentication Server,本地安全验证服务器,主要负责用户登录认证,密码策略等。

svchost.exe:Service Host,是 Windows 系统中一个通用的进程宿主,它可以托管多个服务。在任务管理器中,可以看到多个 svchost.exe 进程,它们分别运行着不同的服务。

spoolsv.exe:Spooler SubSystem App,打印机服务子系统,主要用于处理打印机相关操作。

services.exe:Services Control Manager,服务控制管理器,它是 Windows 系统中的一个核心组件,用于启动、停止和管理系统中的各种服务。

winlogon.exe:Windows NT 系统登录进程,主要用于控制用户登录和注销等操作。

explorer.exe:Windows 资源管理器,主要负责用户界面的显示和交互,以及文件管理和浏览器功能。

alg.exe:Application Layer Gateway,应用程序网关服务,主要用于网络连接和通信安全。

taskmgr.exe:任务管理器,用于显示和管理系统中运行的进程和服务,以及调整系统性能和设置。

以上是 Windows 系统中由 services.exe 启动的一些重要进程,它们被认为是系统的关键服务进程,用户应该特别注意它们的运行情况。

Cobalt strike 利用域前置上线是使用哪种监听器

Cobalt Strike 利用域前置技术进行上线时,需要使用 SMB (Server Message Block) 或 HTTP(s) 协议做外部代理,以绕过网络设备的防御策略。这需要使用 Cobalt Strike 中的 Beacon 监听器,并配置到使用的代理类型相应的地址和端口上。在监听器设置中,选择 External C2,并在选项中选择 “Using a domain name” 以启用域前置技术。具体使用哪种监听器,取决于攻击者在外部代理方面的部署情况和攻击目标网络环境的防御策略。

Cobalt strike使用哪个命令清除beacon内部的任务列表

在Cobalt Strike中,可以使用”clearev”命令清除beacon内部的任务列表。该命令可以清除任务历史记录并删除已删除的任务所生成的进程和线程。该命令可以通过在Cobalt Strike client console中输入以下命令使用:

beacon> clearev

在清除beacon的任务列表之前,可以使用”listtasks”命令查看任务列表。通过将”listtasks”命令与其他选项组合,可以查看与任务相关的其他信息,例如任务ID、进程ID、命令行和进程所有者等。

在下列 RDMBS 产品中,属于小型数据库系统的是

SQLite:SQLite是一种轻型、嵌入式的数据库,它支持SQL语法和ACID事务处理,并具有小巧、快速、可靠等特点。

MySQL Community Server:MySQL是一种开源的关系型数据库管理系统,是目前最流行的RDBMS之一。MySQL Community Server针对入门级用户和小型企业提供支持。

PostgreSQL:PostgreSQL是另一种常见的开源关系型数据库管理系统,具有丰富的功能和高度可扩展性,同时还支持SQL语言。

Microsoft SQL Server Express:SQL Server Express是Microsoft SQL Server的免费版本,针对小型企业或开发人员提供支持。它支持高级功能,例如存储过程、触发器、视图等。

下面关于IIS报错信息含义的描述正确的是

• HTTP 错误代码:通过 HTTP 状态码可以了解错误的类型,如 404 表示请求资源不存在,403 表示没有权限访问,500 表示服务器内部错误等。

• 错误详细信息:这个信息是指具体的错误信息,有助于排查问题。有些错误信息可能会泄露关键信息,因此有时会在生产环境中将此信息屏蔽起来。

• 错误页面:IIS 默认提供了一些错误页面,用于向用户显示错误信息。可以通过配置修改默认的错误页面,或自定义错误页面以提高用户体验。

• 日志信息:IIS 会记录错误信息到日志中,帮助管理员和开发者快速排查问题。可以通过配置修改日志级别、输出格式等。

端口号。工具怎么用

• HTTP 端口号:80

• HTTPS 端口号:443

• FTP 端口号:21

• SSH 端口号:22

• Telnet 端口号:23

• SMTP 端口号:25

• DNS 端口号:53

• DHCP 端口号:67

• TFTP 端口号:69

通过网络工具可以查看本机端口号的使用情况,比如 Windows 上的 netstat 命令或者 Linux 上的 ss 命令。例如,在 Windows 上可以使用以下命令查看本机所有端口号的使用情况:

netstat -ano

这个命令会列出所有的网络连接和监听端口以及它们的 PID(进程 ID)信息。

在 Linux 上,可以使用以下命令查看正在监听的端口:

ss -nltp

这个命令可以列出当前所有正在监听的 TCP 端口以及对应的进程。

另外,还可以使用端口扫描工具进行端口扫描和探测,例如 nmap、masscan 等,可以快速地发现网络中有哪些主机在使用哪些端口。

漏洞和原理

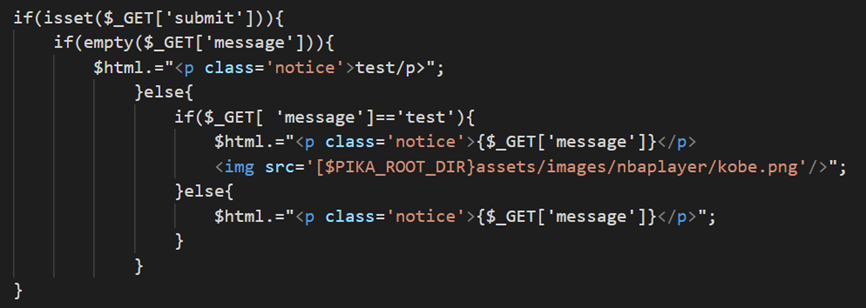

1、下面PHP代码会造成()漏洞D

A. XSS

B. 未授权

C. 越权

D. SQL注入

2、下面PHP代码会造成()漏洞C

A. 存储型XSS

B. SQL注入

C. 反射型XSS

D. DOM型XSS

3、致远OA A8存在哪些漏洞

• 未授权访问

• htmlofficeservlet getshell漏洞

• 重置数据库账号密码漏洞

• setextno.jsp sql注入漏洞

4、Linux系统能够读取的分区类型是

• NTFS

• FAT16

• FAT32

• EXT3

5、在offline状态下,要获知目标Windows系统的开机启动项,需要检查以下哪个文件B

A. C:/Windows/System32/config/SECURITY

B. C:/Windows/System32/config/SYSTEM

C. C:/Windows/System32/config/SOFTWARE

D. C:/Windows/System32/config/SAM

6、MongoDB的默认端口是D

A. 6379

B. 1433

C. 27001

D. 27017

7、以下可能是RDP端口的是A

A. 3389

B. 3306

C. 1433

D. 22

8、使用nmap对目标进行全端口扫描,发现端口全部开放,最可能的是 D

A. 没有控制发包速率

B. 目标确实开放了全部端口

C. 参数使用错误

D. 目标存在IPS/IDS/防火墙等安全设备

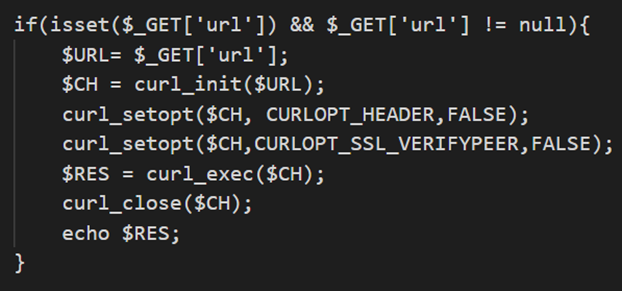

9、下面PHP代码会造成()漏洞C

A. CSRF

B. XSS

C. SSRF

D. SQL注入

10、关于Redis下列说法不正确的是

• 默认端口6379

• 默认端口6739

• 关系型数据库

• 默认用户为root

11、对于Oracle数据库下列说法正确的是AC

• 默认端口1521

• 默认端口6379

• 关系型数据库

• 非关系型数据库

12、Docker如何查看容器运行状态A

A. docker ps -a

B. docker images

C. docker start

D. docker stop

13、以下命令可以启动DNS服务的是A B

A service named start

B /etc/init.d/name start

C service dns start

D /etc/init.d/dns restart

14、关于Windows UAC以下描述正确的是AB

A 可以阻止恶意程序破坏系统

B 系统中存在UAC白名单

C XP系统开始使用UAC安全机制

D 管理员账户一定具有UAC所有权限

15、以下属于常见木马躲避杀毒软件查杀手法的是ABCD

• 动态获取函数地址以便将函数从导入表中抹掉

• 加花加壳混淆特征

• 内存或者网络远程加载模块防止文件落地

• 添加或者伪造数字签名

16、Windows系统中记录已知DNS的文件是C

A. C:/Windows/System34/host

B. C:/Windows/hosts

C. C:/Windows/System32/drivers/etc/host

D. C:/Windows/System32/hosts

17、有关文件包含漏洞防御的说法正确的是ABD

• 可以从代码层和Web服务器安全配置两个方面来防范文件包含漏洞

• 代码层方面可以采用定义可包含文件白名单来防范文件包含漏洞

• 代码层方面可以采用定义可包含目录白名单来防范文件包含漏洞

• Web服务器安全配置方面可以采用限定可包含文件目录来防范文件包含漏洞

18、Linux基本文件类型有ABCD

• 普通文件

• 目录文件

• 链接文件

• 设备文件

19、下面可能是MSSQL的端口是D

A. 3306

B. 1521

C. 6379

D. 1433

20、Cobalt Strike默认发送心跳包的间隔是A

A. 60s

B. 30s

C. 45s

D. 10s

21、WordPress存在哪些漏洞ABCD

A WordPress-4.7.2-敏感信息泄漏

B WordPress <= 5.2.4绕过认证查看私密内容

C WordPress-5.3.0-储存型XSS

D WordPress 4.8.3-任意密码重置_HOST头注入漏洞

22、Tomcat AJP文件包含漏洞(CVE-2020-1938)影响版本有ABCD

A Tomcat 6.x

B Tomcat 7.x<7.0.1003

C Tomcat 8.x<8.5.51

D Tomcat 9.x<9.0.31

23、以下不属于杀毒软件功能的是A

A. 优化操作系统

B. 数据恢复

C. 监控识别

D. 病毒扫描和清除

24、Apache的配置文件是B

A. apache.ini

B. httpd.conf

C. http.conf

D. conf.ini

25、以下Weblogic漏洞为反序列化的有A B

A CVE-2017-10271

B CVE-2018-2628

C CVE-2014-4210

D CVE-2017-3506

26、堆溢出漏洞的原理为A

A. 程序向某个堆块中写入的字节数超过了堆块本身可使用的字节数

B. 一个整数通过运算(赋值),超过它能表示的上限,则会变成一个很小的数

C. 用户输入的数据大小超过了程序预留的空间大小

D. 程序把用户输入的%x %n等字符当做元数据来解析

27、关于Weblogic弱口令&&后台getshell说法正确的是BC

A 只要能进后台就可以getshell

B 通过部署war进行getshell

C 部署的shell地址:http://ip:port/[war包名]/[包名内文件名]

D 只要有弱口令就能getshell

28、如果希望通过防火墙禁止QQ工具联网,应该修改Windows防火墙以下哪项设置B

A. 监视

B. 出站规则

C. 连接安全规则

D. 入站规则

29、释放后重用UAF的原理为B

A. 变量直接出现在了格式化字符串函数中格式化字符串所在的位置

B. 内存被释放后,指向指针并没有被删除,又被程序调用

C. 对同一个指针指向的内存释放两次

D. 一个整数通过运算(赋值),超过它能表示的上限,则会变成一个很小的数

30、SSI远程命令执行漏洞影响的中间件是D

A. Tomcat

B. IIS

C. Weblogic

D. Apache

31、nmap半开放扫描参数是D

A. -sS

B. -sn

C. -sP

D. -sA

32、Windows操作系统中,在dos窗口中输入下列哪个命令可以查看本机的IP地址B

A. net share

B. ipconfig

C. net view

D. ping

33、栈溢出漏洞产生的原因是B

A. 变量直接出现在了格式化字符串函数中格式化字符串所在的位置

B. 用户输入的数据大小超过了程序预留的空间大小

C. 覆盖栈上的变量,例如函数指针或对象指针

D. 作比较时忽视了有符号数可以为负值

34、对()数据库进行sql注入攻击时,表名和字段名只能字典猜解,无法直接获取。A

A. Access

B. MySQL

C. Oracle

D. SQL Server

35、扫描WEB路径可以使用哪个工具AB

• dirsearch

• burpsuit

• layer

• ysoserial

36、以下于操作系统补丁的说法,错误的是A

A. 补丁程序向下兼容,比如能安装在Windows7操作系统的补丁一定可以安装在Windows

B. 补丁安装可能失败

C. 给操作系统打补丁,不是打得越多越安全

D. 按照其影响的大小可分为高危漏洞的补丁,软件安全更新的补丁,可选的高危漏洞补丁,其他功能性更新补丁,无效补丁

37、双重释放double free的原理为B

A. 作比较时忽视了有符号数可以为负值

B. 对同—个指针指向的内存释放两次

C. —个整数通过运算(赋值),超过它能表示的上限,则会变成—个很小的数

D. 变量直接出现在了格式化字符串函数中格式化字符串所在的位置

38、以下可能是SSH端口的是A

A. 22

B. 23

C. 21

D. 24

39、造成格式化字符串漏洞的原因是A

A. 程序把用户输入的%x %n等字符当做元数据来解析

B. 混淆了用户输入与栈上的元数据

C. 能使用某种输入让程序中某个会输出的字符串结尾没有null

D. 用户输入的数据大小超过了程序预留的空间大小

40、关于Weblogic SSRF漏洞(CVE-2014-4210)说法正确的是ABC

A 通过返回数据包中的错误信息,即可探测内网状态

B 访问/uddiexplorer/SearchPublicRegistries.jsp,若能正常访问,则可能存在此漏洞

C 实战中可以通过爆破,从返回数据包的长度来判断开放了哪些端口,再根据开放的端口深入利用

D 影响版本为:10.0.2.0,10.3.6.0,12.2.1.2

41、下面SQL语句中,查询当前数据库的是A

A. union select database(),2,3,4,5

B. SELECT <*, column [alias],…> FROM table

C. select * from [user]

D. CREATE DATABASE database-name

42、oracle 10g中的默认用户中权限最高的是A

A. sys

B. system

C. internal

D. sysman

43、在无线路由器安全设置中,以下哪个选项不属于常见的三种上网方式之一B

A. 静态IP

B. 动态静态混合

C. 动态IP

D. PPPoE

44、跨站攻击的攻击有效载荷包括ABCD

A 窃取会话令牌

B 诱使用户执行操作

C 利用信任关系

D 扩大客户端攻击范围

45、关于虚表指针下列描述正确的是ABCD

A 任何类对象都存在虚表指针

B 虚表指针存储的是虚表的首地址

C 虚表指针是否存在不影响对象所占内存空间的大小

D 虚表指针位于对象内存空间的起始处

46、docker如何映射本地8080端口到容器8000端口D

A docker -p 8080:8000

B docker -p 0.0.0.0:8080:8000

C docker -p 8000:8080

D docker -p 0.0.0.0:8000:8080

47、致远OA A6存在哪些漏洞ABCD

A search_result.jsp SQL注入漏洞

B setextno.jsp SQL注入漏洞

C 重置数据库账号密码漏洞

D htmlofficeservlet Getshell漏洞

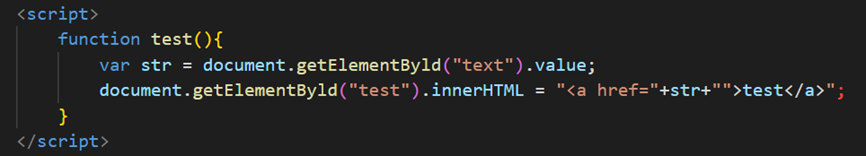

48、下面PHP代码会造成()漏洞D

A. SQL注入

B. 存储型XSS

C. 反射型XSS

D. DOM型XSS

49、关于MySQL下列说法正确的是?ABD

a. 默认端口3306

b. 关系型数据库

c. SA用户为最高权限

d. 可利用UDF提权

第四份